ESET ha individuato una nuova variante del Trojan bancario BankBot, nascosto su Google Play dietro una falsa versione del gioco Jewels Star.

Individuato dai ricercatori di ESET all’inizio del 2017, BankBot si è evoluto nel corso dell’anno, presentandosi in diverse versioni sia dentro che fuori Google Play. La variante individuata su Google Play a inizio settembre è la prima a combinare le ultime funzioni evolute di BankBot: il sistema di offuscamento del codice migliorato, una sofisticata funzionalità di esecuzione del payload e un complesso meccanismo di infezione che sfrutta il Servizio Accessibilità di Android. Una volta scaricato sul dispositivo, BankBot è in grado di sottrarre i dati della carta di credito dell’utente truffato.

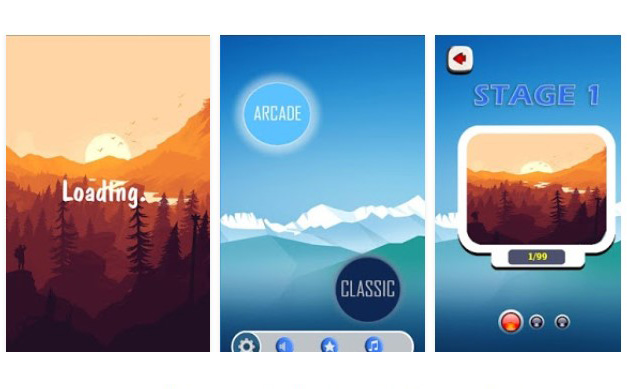

Quando un utente scarica la falsa versione di Jewels Star (Jewels Star Classic) ottiene un gioco Android funzionante ma che nasconde il payload di BankBot. Il codice malevolo viene innescato dopo 20 minuti dalla prima esecuzione di Jewels Star Classic attraverso un avviso che compare sul dispositivo e che richiede all’utente di abilitare “Google Service”. Dopo aver cliccato su OK – l’unico modo per far scomparire l’avviso – l’utente viene indirizzato sul menu di Accessibilità di Android nel quale, oltre a quelli legittimi in elenco, comparirà il nuovo “Google Service” creato dal malware. La descrizione visualizzata a questo punto – presa dai Termini del Servizio originali di Google – chiede un nuovo OK attraverso il quale l’utente fornisce i permessi di accessibilità a BankBot, dando così la libertà al malware di svolgere attività pericolose, tra cui il furto dei dati della carta di credito.

Controllare la presenza di Jewels Star Classic sullo smartphone non è sufficiente a proteggersi perché i criminali cambiano spesso l’app usata per diffondere BankBot. Gli indicatori da controllare sono principalmente due: la presenza di un’app chiamata “Google Update” o di “System update” tra gli amministratori attivi del dispositivo e la visualizzazione continua dell’avviso “Google Service”.

Per pulire manualmente il dispositivo bisogna innanzitutto disabilitare i diritti di amministratore sul dispositivo per “System update” e quindi procedere alla disinstallazione di “Google Update”. Tuttavia individuare l’app che ha avviato il processo di infezione (in questo caso Jewels Star Classic) non è facile a causa del ritardo di 20 minuti imposto all’inizio delle attività malevole. Inoltre, l’app fasulla funziona apparentemente come dovrebbe. Per identificare e rimuovere la minaccia e tutti i suoi componenti, ESET raccomanda l’uso di una soluzione di sicurezza mobile affidabile ed efficace.