Trend Micro ha scoperto la nuova variante del ransomware TorrentLocker, capace di utilizzare gli account Dropbox compromessi come metodo di infezione.

Come evidenziano i ricercatori, si tratta di un nuovo meccanismo di attacco, in linea con quanto pronosticato nelle previsioni per il 2017. Il periodo di silenzio di questo ransomware è servito ai cybercriminali per escogitare nuove strategie.

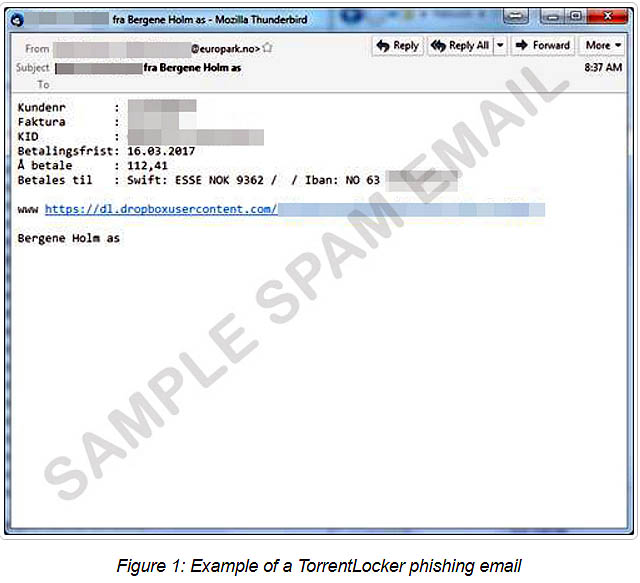

L’attacco TorrentLocker inizia ad esempio con una fattura via e-mail da parte di un fornitore. La fattura però non si trova in allegato ma è accessibile attraverso un link Dropbox che contiene riferimenti e numeri di conto per farla sembrare autentica. TorrentLocker, utilizzando Dropbox come un link URL, può aggirare i sensori gateway nel momento in cui non è presente un allegato e il link è di un sito legittimo.

Quando l’utente clicca il link, scarica sul computer un file JavaScript (JS_NEMUCOD) mascherato da fattura e quando apre questa finta fattura un altro JavaScript viene scaricato ed esegue TorrentLocker. Una caratteristica rilevante delle nuove varianti di TorrentLocker è che sono pacchettizzate come sistema di installazione NSIS per evitare di essere rilevate, tecnica utilizzata da altri ransomware importanti come CERBER, LOCKY, SAGE e SPORA.

Nel periodo compreso tra il 26 febbraio e il 6 marzo la Smart Protection Network Trend Micro ha rilevato 54.688 e-mail spam che contenevano URLs diretti a 815 diversi account Dropbox.

Il grosso dell’attacco sta colpendo l’Europa, concentrandosi nei giorni lavorativi tra le ore 09:00 – 10:00, momento in cui vengono controllate le e-mail per la prima volta nella giornata. Molte aziende utilizzano Dropbox per il trasferimento dei file e questo può far cadere i dipendenti in trappola.