Secondo la ricerca Sophos solamente il 20% degli enti pubblici è stato in grado di bloccare gli attacchi ransomware prima che potessero cifrare i loro dati. Il nuovo report verticale dedicato al settore della PA dal titolo “The State of Ransomware in State and Local Government 2022” mette in luce come quasi il 75% degli enti pubblici locali e statali colpiti da attacchi ransomware abbia subìto la cifratura dei propri dati. Un dato del 7% superiore rispetto alla media generale di tutti i vari settori analizzati.

Bloccare gli attacchi ransomware

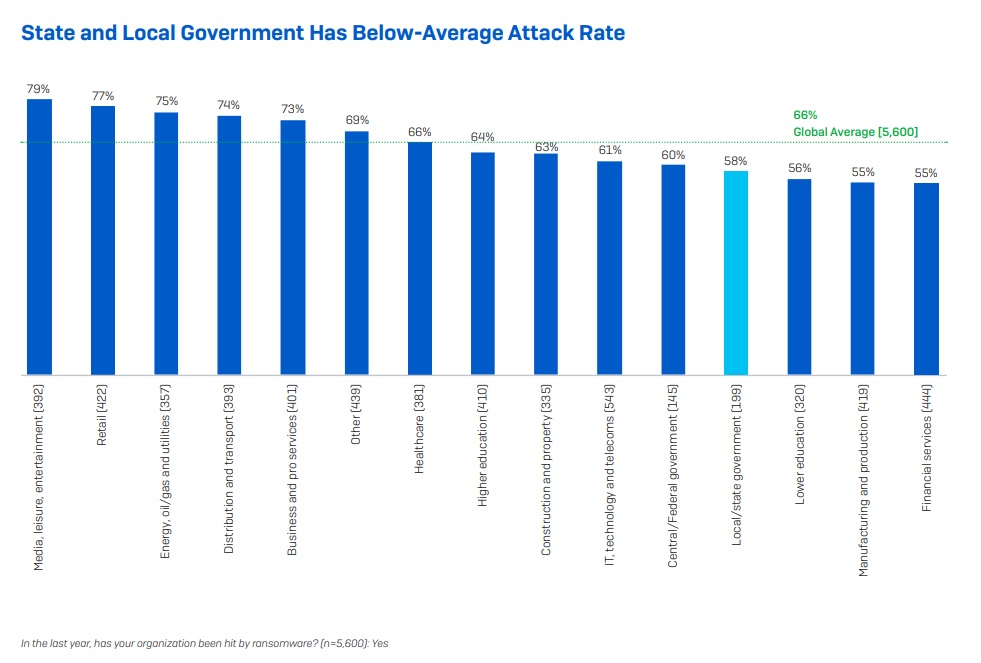

Solo il 20% degli enti colpiti è riuscito a bloccare gli attacchi ransomware prima che potessero cifrare i dati. Una proporzione notevolmente inferiore rispetto alla media generale del 31%. L’’8% ha riportato attacchi ai propri dati a scopo di riscatto senza tuttavia che questi venissero cifrati. Allo stesso tempo, il settore pubblico ha registrato una delle più basse percentuali di attacco. Solo il 58% degli enti è stato colpito da ransomware nel 2021.

Chi sono gli obiettivi degli attacchi

Chester Wisniewski, principal research scientist di Sophos

In genere, le pubbliche amministrazioni non sono mai state un obiettivo principale degli attacchi ransomware. Infatti non dispongono di elevati flussi finanziari come avviene invece con le aziende private. Inoltre attaccarle non è il modo migliore per evitare di attirare l’attenzione delle forze dell’ordine. Quando gli enti pubblici vengono colpiti, la loro protezione si rivela in molti casi insufficiente causa budget limitati che non consentono attività di cybersicurezza approfondite. Come quelle offerte dai team di threat hunting o dai SOC (Security Operations Center).

Questo per due ragioni. La prima è che, pur raccogliendo una grande quantità di informazioni sensibili, le PA devono mantenerle facilmente accessibili. In secondo luogo, la maggior parte del budget deve essere speso sul campo. I contribuenti notano se le strade sono pulite o se le scuole funzionano bene. Viceversa non possono “vedere” un cyberattacco né capire perché un provider di servizi MDR (Managed Detection and Response) possa essere necessario per neutralizzare il ransomware.

Il pagamento dei riscatti

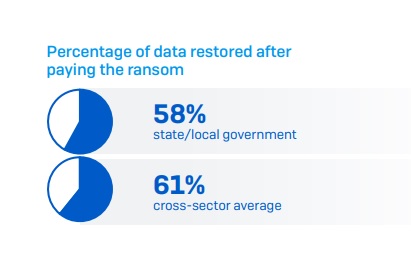

Il settore pubblico ha sperimentato anche un calo significativo nella quantità di dati recuperati successivamente al pagamento dei riscatti. Scendendo dal 70% del 2020 al 58% del 2021. Un valore inferiore anche rispetto alla media generale del 61%.

Cosa rivela la ricerca di Sophos

- Nel 2021 è stato registrato un aumento del 70% nel numero di attacchi ransomware sferrati contro enti pubblici locali. Il fenomeno ha interessato il 58% degli enti contro il 34% del 2020

- Il costo sostenuto dagli enti pubblici per rimediare ai danni di un attacco è stato pari a tre volte l’importo medio dei riscatti pagati in questo settore.

Quanto costa il ripristino di un sistema

Chester Wisniewski, principal research scientist di Sophos

Se guardiamo a quanto accaduto ad Atlanta nel 2018, ripristinare i sistemi da un attacco con un riscatto di 50.000 dollari, è costato all’amministrazione cittadina 17 milioni di dollari. Questo è spesso il caso degli enti pubblici locali e statali. Pagano molto di più per tornare alla normalità e allinearsi alle pratiche di sicurezza correnti rispetto agli importi dei riscatti che vengono chiesti. Le misure di cybersicurezza preventive rappresentano sul lungo termine un’alternativa decisamente preferibile rispetto a un rafforzamento delle difese una volta subìto un attacco.

Le raccomandazioni per bloccare gli attacchi ransomware

Alla luce dei dati emersi dalla ricerca, Sophos raccomanda alle imprese operanti in qualunque settore di adottare alcuni accorgimenti:

- Installare e mantenere difese di alta qualità in tutti i punti della rete aziendale. Verificare che gli standard di sicurezza impostati continuino a soddisfare le esigenze dell’azienda.

- Ricercare proattivamente le minacce per identificare e bloccare gli attacchi prima che possano andare a segno. Se il team non ha il tempo o le competenze specifiche necessarie per poterlo fare internamente, è consigliabile rivolgersi a esperti di MDR esterni.

- Rafforzare l’ambiente IT ricercando e neutralizzando i varchi di sicurezza più evidenti.

- Ad esempio dispositivi privi di patch, macchine non protette e porte RDP aperte. Le soluzioni XDR (Extended Detection and Response) sono ideali a questo scopo

- Essere sempre pronti ad affrontare gli scenari peggiori e disporre di un piano di recovery aggiornato.

- Effettuare attività di backup e ripristino in modo da assicurare i tempi di recupero più brevi possibili con il minimo impatto sulle attività.