Fabio Tognon, Country Manager di HPE Aruba Italia, incontra la stampa per spiegare le potenzialità dell’edge e come le aziende interagiscono con la Rete.

Secondo l’azienda, si tratta di un segmento di mercato “pronto a esplodere”. Le imprese possono, a tutti gli effetti, approfittare di interessanti opportunità attraverso l’Edge.

Le nuove infrastrutture permettono infatti di generare valore dai dati, raccogliendoli ed elaborandoli direttamente nella periferia.

Proprio l’Edge computing rappresenta una realtà dinamica, che permette di accedere a dati in tempo reale e di effettuare analisi con asset sempre freschi, ideali per effettuare scelte di business equilibrate.

Le potenzialità dell’Edge – Il manager ha presentato i risultati di uno studio globale realizzato su 2.400 decision maker IT, tra cui hanno partecipato 100 aziende italiane.

Gli indicatori provenienti dalla ricerca sono chiari, l’82% reputa strategici gli investimenti in tecnologie Edge, mentre il 72% le usa già.

Il 78% degli ITDM che si trova in fase di produzione con tecnologie Edge afferma di essere in grado di utilizzare tali dati con l’obiettivo di migliorare decisioni e processi.

Tale valore va confrontato con il 42% di chi si trova ancora in fase pilota e con il 31% di chi intende avviare progetti pilota nel corso del prossimo anno.

Gli aspetti legati alla ricerca “At the Edge of Change: Navigating the New Data Era” evidenziati da Tognon sono molti. Le opportunità che l’Edge offre in vari settori economici sono molte. Questo ambito ricopre un ruolo essenziale all’interno del segmento networking e si propone come vero abilitatore della trasformazione delle imprese.

Le potenzialità dell’Edge

I vantaggi aumentano all’aumentare dei volumi di dati generati nelle reti. Gestire in modo tempestivo grandi moli di informazioni è infatti impegnativo per i team IT. Una struttura non opportunamente formata potrebbe faticare a tenere il passo dello stream di dati prodotti sulla rete, aumentando la latenza media per l’uso delle informazioni, nonché i costi di gestione.

Le evidenze del report sono molte:

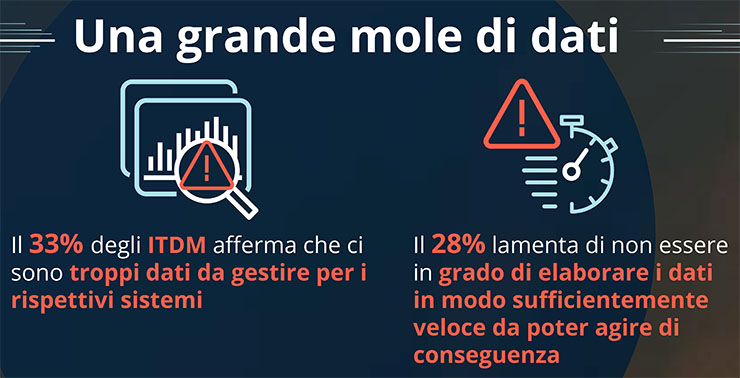

- Il 33% degli ITDM afferma che “ci sono troppi dati da gestire per i nostri sistemi” e il 28% dichiara di “non riuscire a elaborare i dati in modo sufficientemente veloce da agire di conseguenza”;

- Quasi un quarto evidenzia problemi in termini di budget (23%), carenza di competenze (23%) e incapacità di raccogliere i dati da così tante fonti differenti (21%);

- Oltre metà (55%) degli ITDM riconosce a livello globale “un’elaborazione dei dati molto più rapida” come conseguenza dell’ottimizzazione associata al machine learning e all’Intelligenza Artificiale (AI) sulle rispettive reti;

- Il 53% degli ITDM sottolinea il “miglioramento dell’efficienza e dei costi operativi” come uno dei maggiori vantaggi derivanti dall’acquisire e utilizzare i dati provenienti dai dispositivi utente, mentre il 47% cita un “aumento della produttività della forza lavoro”;

- Il 44% degli intervistati è convinto che i dati forniscano insight più approfonditi sulla clientela, il 40% sottolinea l’opportunità di creare “nuovi prodotti, servizi, flussi di ricavi e modelli di business differenziati” e il 40% indica la possibilità di fornire servizi personalizzati;

Le potenzialità dell’Edge

- Gli ITDM sono concentrati sull’utilizzo dell’Edge per migliorare sicurezza, visibilità e customer experience. A livello di settori, le casistiche di utilizzo dell’Edge più diffuse riguardano il tracciamento e il monitoraggio di singoli oggetti lungo la supply chain nel retail (51%), il ricorso al riconoscimento del volto nel settore alberghiero e dell’ospitalità (49%) e il miglioramento dell’esperienza delle strutture sanitarie per mezzo di tool e applicazioni always-on (49%);

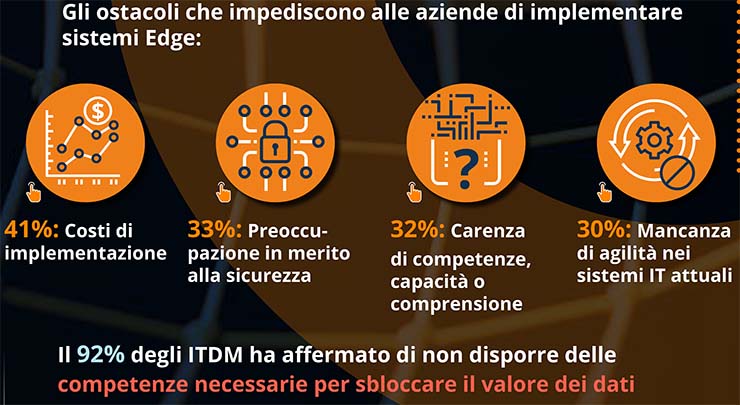

- Il 32% degli ITDM indica come principale preoccupazione la carenza di competenze, capacità o comprensione delle tecnologie Edge. La maggioranza (92%) è convinta di non disporre di parte delle competenze necessarie per aiutare l’azienda a sbloccare il valore dei dati;

- Il dato sale a 98% e 99% degli ITDM rispettivamente nel pubblico e nell’alberghiero e ospitalità;

- Competenze su AI e Machine Learning (43%), capacità analitiche (41%) e competenze tecniche (37%) sono le principali aree di competenza in cui le aziende registrano carenza;

- Nel complesso vi sono giudizi contrastanti sulle implicazioni dell’Edge in termini di sicurezza. Se il 57% degli ITDM afferma che il collegamento di dispositivi utente o IoT all’Edge ha reso o renderebbe la propria azienda più vulnerabile, il 47% indica il rafforzamento della sicurezza come uno dei principali vantaggi derivanti dall’acquisizione di dati dai dispositivi utente.

Imprese data-centric

Oggigiorno, le aziende sono sempre più “data-centric”, è essenziale che le informazioni raccolte siano elaborate rapidamente e in modo sicuro. Le architetture di rete e i processi operativi tradizionali creati per supportare l’era del cloud e della mobilità devono adattarsi a queste nuove necessità.

- Unificare – L’Edge incorpora tutti i domini di rete inclusi quelli cablati, wireless e SD-WAN e tutti gli ambienti come Campus, Branch, Data Center e Remote Worker. I team incaricati delle network operation dovrebbero considerare solo le soluzioni in grado di gestire tutti i domini e gli ambienti da un’unica risorsa cloud-native capace di centralizzare e correlare tutti gli eventi e le operazioni inerenti i differenti domini;

- Automatizzare – La disponibilità e le performance della rete sono elementi critici a livello dell’Edge. I team responsabili delle network operation dovrebbero prendere in esame solo le soluzioni che possono fornire sia insight specifici, affidabili, altamente precisi e basati su AI sia un’automazione in grado di risolvere gli inconvenienti con più rapidità prima che possano impattare sull’attività o sugli utenti;

- Proteggere – La proliferazione di dispositivi IoT che generano i dati da cui nascono nuovi risultati di business presenta sfide alla sicurezza. I team di network operation dovrebbero esaminare soluzioni che utilizzino AI per rilevare, classificare e monitorare costantemente tali dispositivi e lavorare con trasparenza al fianco di soluzioni per il controllo degli accessi, così da posizionare in automatico i dispositivi nel contesto di policy centralizzate che ne garantiscano la sicurezza e la comunicazione solo con risorse predeterminate.