Check Point Software Technologies è tra le aziende specializzate nella sicurezza globale, per le reti aziendali e i sistemi connessi a Internet. Avendo a disposizione un enorme mole di dati e informazioni relative al traffico web, la società è in grado di tracciare periodicamente le tendenze e l’evoluzione degli scenari relativi alle minacce in circolazione. L’analisi e lo studio dei dati raccolti sono condensati efficacemente nel Check Point Security Report 2014, una ricerca resa possibile grazie alla disponibilità di oltre 9.000 gateway (Threat Prevention) di sicurezza installati presso 996 organizzazioni di tutto il mondo. Non solo, si tratta di una ricerca collaborativa che include la verifica approfondita di oltre 200mila ore di monitoraggio del traffico di rete, in 122 Paesi.

Il report si basa sulle valutazioni di Check Point Security Checkup, i sensori Check Point Threat Emulation, Check Point ThreatCloud e i report Check Point Endpoint Security.

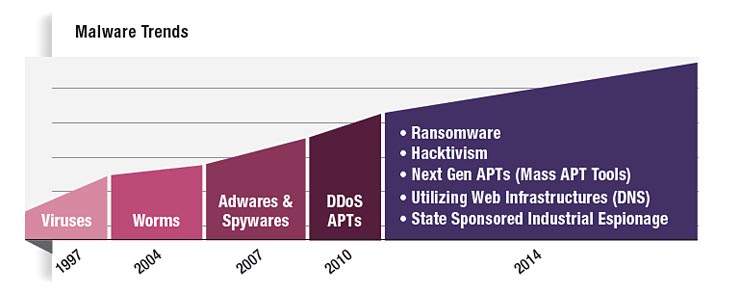

Come ormai appare evidente da diverso tempo, le minacce informatiche sono in continua evoluzione ed è perciò determinante prendere in seria considerazione sistemi di difesa proattivi e flessibili, in grado integrarsi con la rete, garantendo elevati standard di protezione.

Secondo Check Point, le organizzazioni devono comprendere la natura dei più recenti codici malevoli e come le loro reti possono potenzialmente essere a rischio. È necessaria maggiore consapevolezza e un’architettura di sicurezza appropriata per affrontare le sfide di oggi e di domani.

Check Point Security Report 2014 evidenzia l’aumento dell’attività malware in termini di velocità e quantità. Ad oggi è stato rilevato software malevolo nell’84% delle organizzazioni sotto analisi, pacchetti malware scaricati a intervalli medi di dieci minuti. Nel 2012, il 14% delle organizzazioni aveva riscontrato il download di malware da parte di un utente ogni due ore o meno. Quest’anno tale numero è cresciuto di oltre tre volte, arrivando al 58% delle organizzazioni.

Secondo gli esperti, si tratta di applicazioni malware mutevoli, più sofisticate e intelligenti rispetto al passato. I sensori di Threat Emulation di Check Point hanno rivelato che il 33% delle organizzazioni hanno scaricato almeno un file infetto da malware sconosciuto nel periodo tra giugno e dicembre 2013. Di questi file infetti, il 35% erano PDF. Nuovi strumenti di offuscamento chiamati “crypter” hanno permesso agli autori di malware di superare il rilevamento da parte del software antimalware.

Non solo, le infezioni Bot hanno continuato a essere molto presenti, con un host infestato da un bot ogni 24 ore. Nel 2013, almeno un bot è stato rilevato nel 73% delle organizzazioni intervistate, in aumento rispetto al 63% nel 2012. Le organizzazioni hanno comunque operato per contenere i bot. Check Point ha scoperto che il 77% dei bot erano attivi da più di quattro settimane. In media, i bot comunicavano con il loro Command and Control (C&C) ogni tre minuti.

In aggiunta, l’uso di applicazioni ad alto rischio potenziale è ulteriormente aumentato nel 2013, con torrent, anonymizer ed applicazioni di condivisione file peer-to-peer (P2P) utilizzate ogni 9 minuti in un giorno medio. L’utilizzo di strumenti di file sharing P2P è aumentato dal 61% delle aziende del 2012 al 75% nel 2013. Inoltre, il 56% delle organizzazioni ha riscontrato l’utilizzo di applicazioni proxy anonymizer nel 2013, in crescita rispetto al 43% del 2012.

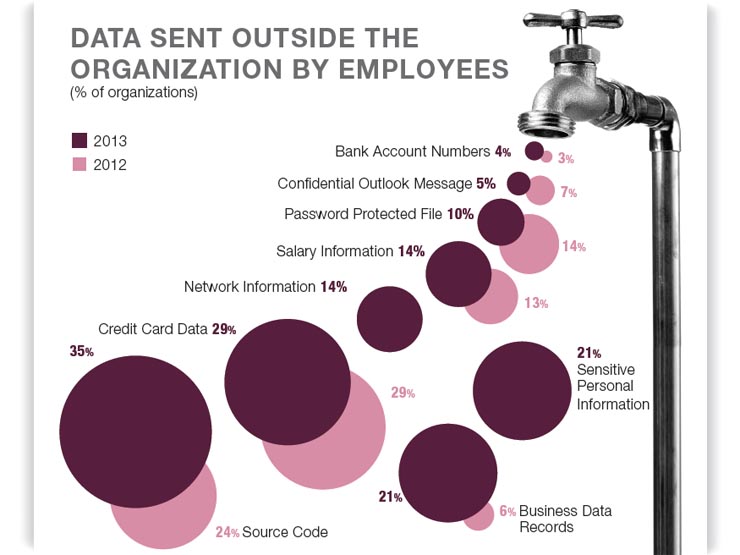

Tra i temi più rilevanti, per utenti e aziende, la perdita di dati è stata, di fatto, in cima alle preoccupazioni nel 2013. Secondo Check Point l’88% delle organizzazioni analizzate ha riscontrato almeno un evento di perdita potenziale di dati, un dato in crescita rispetto al 54% osservato nel 2012. In particolare, nel 33% delle istituzioni finanziarie intervistate, informazioni di carte di credito erano state inviate all’esterno delle organizzazioni, mentre il 25% delle istituzioni sanitarie e assicurative analizzate ha visto uscire informazioni HIPAA protette.