L’indagine condotta da FireEye per rilevare e rispondere allo sfruttamento della vulnerabilità Zero-Day di Microsoft. Infatti a partire da gennaio 2021, Mandiant Managed Defense ha osservato molteplici casi di attacco a Microsoft Exchange Server in almeno uno degli ambienti di un cliente. L’attività osservata comprendeva la creazione di web shell per un accesso persistente, l’esecuzione di codice da remoto e l’enumerazione delle soluzioni di sicurezza degli endpoint.

Vulnerabilità Microsoft

Mandiant ha rivelato che i file creati sui server Exchange erano creati con privilegi NT AUTHORITY\SYSTEM, un account locale privilegiato sul sistema operativo Windows. Il processo che aveva creato la web shell, inoltre, era UMWorkerProcess.exe, responsabile del servizio di Unified Messaging di Exchange. Le indagini condotte hanno osservato file malevoli creati da w3wp.exe, il processo che è responsabile del front-end web di Exchange Server.

Il 2 marzo 2021, Microsoft ha pubblicato un post sul suo blog con i dettagli di molteplici vulnerabilità zero-day utilizzate per compromettere le versioni on-premise di Microsoft Exchange Server. Inoltre ha rilasciato delle patch di emergenza per le vulnerabilità di Exchange Server. Quanto riportato da Microsoft si allinea con le indagini condotte da FireEye che traccia l’attività in tre cluster: UNC2639, UNC2640 e UNC2643.

FireEye vulnerabilità Zero-Day Microsoft

Sulla base della telemetria, FireEye identifica una serie di vittime colpite tra cui: retailer con sede negli Stati Uniti, enti locali, Università e società di ingegneria. Microsoft ha riferito inoltre che lo sfruttamento della vulnerabilità è legato a un unico gruppo di aggressori, denominato “HAFNIUM”. Un gruppo che ha precedentemente preso di mira diverse società nell’ambito della difesa e con sede negli Stati Uniti, studi legali, enti di ricerca sulle malattie infettive e think tank.

Dall’exploit alla web shell

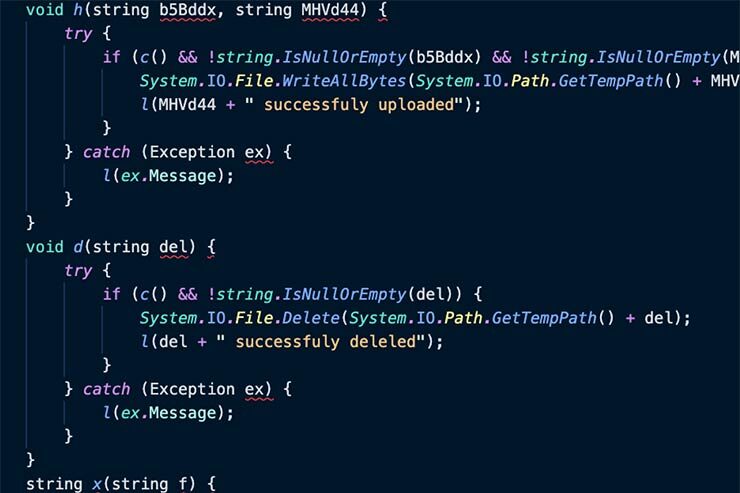

A partire da gennaio 2021, Mandiant Managed Defense ha osservato la creazione di web shell sul file system di un server Microsoft Exchange. La web shell, denominata help.aspx (MD5: 4b3039cf227c611c45d2242d1228a121), includeva funzioni in grado di eseguire comandi arbitrari e caricare, cancellare e visualizzare il contenuto dei file.

L’utilizzo delle web shell è comune tra gli aggressori. Controllando i processi di partenza, i tempi e le vittime di questi file indicano chiaramente che l’attività è iniziata con lo sfruttamento di Microsoft Exchange.

FireEye vulnerabilità Zero-Day Microsoft

Anche a marzo 2021, in un ambiente diverso, FireEye ha osservato un aggressore utilizzare una o più vulnerabilità per posizionare delle web shell su un Exchange Server vulnerabile. Gli aggressori stabiliscono così una persistenza e anche un accesso secondario, come avvenuto in altri casi. Per chi ritiene che il proprio Exchange Server sia stato compromesso, FireEye consiglia di indagare per determinare la portata dell’attacco e il tempo di permanenza dell’aggressore.