Videointerviste e riunioni via Zoom o Skype sono state all’ordine del giorno. Il problema però sono i tentativi di cyberfurti. CyberArk spiega come tutelarsi.

Teams, Slack, Discord, o forse Zoom? Quali applicazioni utilizzate? Sono tutte estremamente diffuse tra gli utenti aziendali, ma si sono rivelate a dir poco indispensabili in questo periodo in cui le imprese stanno facendo il possibile per rimanere in contatto con dipendenti, clienti e partner.

Oggi tutto viene fatto a distanza – dai colloqui alle riunioni di lavoro, fino agli incontri sociali. E, ora più che mai, queste piattaforme costituiscono il nostro “go-to” per relazionarci con l’esterno, da una semplice chiacchierata con un collega a una riunione con clienti e partner. La quantità di dati che confluiscono in queste applicazioni è enorme e spesso include informazioni riservate, che vanno dal nome utente e password fino a dati aziendali top-secret, rendendole il bersaglio principale degli aggressori.

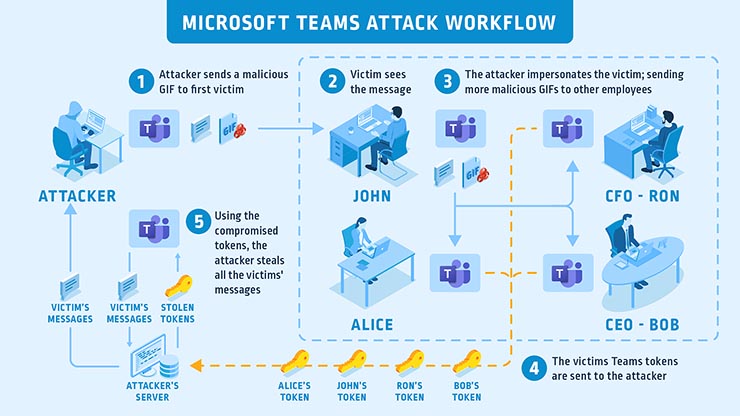

Immaginate il seguente scenario: un hacker invia una GIF o un’immagine a una vittima e ottiene il controllo del suo account. È proprio così che funziona questa vulnerabilità e il malintenzionato ha la possibilità di assumere il controllo dell’intera lista di account Microsoft Teams di un’organizzazione.

Ecco come:

- Poiché sono sempre più numerose le trattative che vengono condotte da sedi remote, gli aggressori stanno concentrando i loro sforzi sullo sfruttamento di tecnologie – come Zoom e Microsoft Teams – da cui aziende e personale dipendono per rimanere in contatto.

- Abbiamo scoperto che, sfruttando una vulnerabilità di acquisizione di un sottodominio in Microsoft Teams, gli aggressori possono utilizzare una GIF malevola per rubare i dati degli utenti e, in ultima analisi, assumere il controllo dell’intera lista di account Teams di un’organizzazione.

- Non è necessario che gli utenti condividano la GIF per essere colpiti, è sufficiente vederla, quindi questo attacco ha la capacità di diffondersi automaticamente.

- Si tratta di una vulnerabilità che avrebbe colpito tutti gli utenti che utilizzano la versione desktop o browser web di Teams.

- CyberArk ha collaborato con il Microsoft Security Research Center dopo aver identificato la vulnerabilità che è stata rapidamente corretta.