Più o meno un anno dopo i danni informatici causati dal ransomware WannaCryptor, alla metà dello scorso aprile i ricercatori ESET hanno registrato un nuovo attacco. Infatti sono passati pochi mesi da quando WannaCryptor.D (ovvero WannaCry e WCrypt) ha causato uno dei più grandi incidenti informatici che il mondo abbia mai visto.

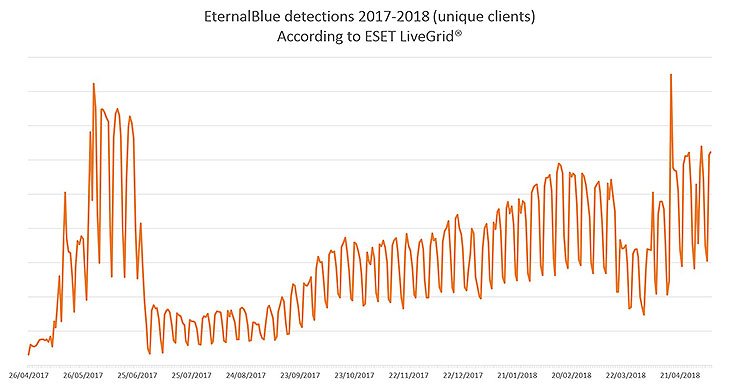

E se da una parte la minaccia stessa non sta facendo più grandi danni, l’exploit che ne ha permesso l’enorme diffusione, noto come EternalBlue, sta ancora minacciando i sistemi privi di patch e quelli non protetti. E come mostrano i dati della telemetria di ESET, negli ultimi mesi la sua popolarità è tornata a crescere con un recente picco che ha superato anche i migliori risultati del 2017. Una possibile spiegazione per l’ultimo picco è la campagna del ransomware Satan identificata proprio nello stesso periodo, ma potrebbe anche essere collegato ad altre attività pericolose messe in atto nello stesso arco temporale.

EternalBlue ha avuto un periodo di apparente calma immediatamente dopo la campagna WannaCryptor 2017, scendendo nei mesi successivi a “solo” centinaia di rilevazioni ogni giorno. Da settembre dello scorso anno, tuttavia, l’utilizzo dell’exploit ha lentamente ripreso ad aumentare, crescendo continuamente e raggiungendo una nuova vetta il 16 aprile 2018, data in cui si è registrato un picco di rilevazione del 100%, a fronte del 97% registrato il 1 giugno del 2017.

EternalBlue ha permesso molti attacchi informatici di alto profilo. Oltre a WannaCryptor, ha anche contribuito alla diffusione del distruttivo Diskcoder.C (noto anche come Petya, NotPetya ed ExPetya) nel mese di giugno 2017 e alla campagna del ransomware BadRabbit nel quarto trimestre 2017. È stato anche usato dal gruppo di cyberspionaggio di Sednit (noto anche come APT28, Fancy Bear e Sofacy) per attaccare le reti Wi-Fi negli hotel europei.

Si è inoltre scoperto come lo stesso exploit sia stato utilizzato per diffondere crypto miner maligni. Più recentemente, è stato usato per diffondere la campagna ransomware Satan, descritta solo pochi giorni dopo che la telemetria di ESET ha rilevato il picco EternalBlue di metà aprile 2018.

L’exploit EternalBlue è stato presumibilmente rubato dalla National Security Agency (NSA), probabilmente nel 2016 e pubblicato online il 14 aprile 2017 da un gruppo soprannominato Shadow Brokers. Microsoft ha rilasciato gli aggiornamenti che hanno corretto la vulnerabilità SMB il 14 marzo 2017, ma a tutt’oggi in circolazione ci sono molte macchine prive di patch.

Questo exploit e tutti gli attacchi che ne hanno beneficiato evidenziano l’importanza di patch tempestive e la necessità di una soluzione di sicurezza affidabile e multilivello in grado di bloccare lo strumento dannoso che lo utilizza.