Kaspersky Lab indentifica un nuovo gruppo hacker russo, denominato Silence Trojan, che attacca soprattutto le organizzazioni finanziarie.

A settembre 2017 Kaspersky Lab ha rilevato una nuova serie di attacchi mirati ad almeno 10 organizzazioni finanziarie in diversi Stati tra cui Russia, Armenia e Malesia. Gli attacchi sono frutto di un nuovo gruppo chiamato Silence che, oltre a rubare i fondi di denaro alle proprie vittime, implementa tecniche simili al noto gruppo criminale Carbanak. Gli attacchi sono ancora in corso. Kaspersky Lab ha inoltre stabilito che i criminali che si nascondono dietro agli attacchi di Silence parlano russo.

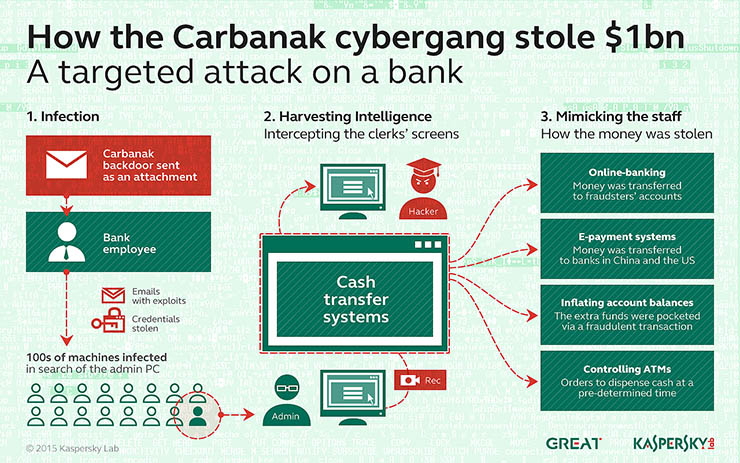

Silence si unisce alla lista delle più complesse operazioni di cyber rapina, come Metel, GCMAN e Carbanak, in grado di sottrarre milioni di dollari. La maggior parte di queste operazioni sono state effettuate utilizzando una specifica tecnica: dopo aver acquisito un accesso stabile alle reti bancarie interne, i criminali ne hanno monitorato l’attività quotidiana e, quando hanno ritenuto che fosse il momento giusto, hanno sfruttato le conoscenze acquisite per rubare più denaro possibile.

Questo è appunto il caso di Silence Trojan, che compromette l’infrastruttura della vittima utilizzando email di spear phishing.

Gli allegati nocivi all’interno delle email sono molto sofisticati. Una volta che la vittima li apre, basta un clic per avviare una serie di download e eseguire il dropper. Questo programma comunica con il server di comando e controllo, invia l’ID della macchina infetta, effettua il download ed esegue payload dannosi responsabili di varie attività come la registrazione dello schermo, il caricamento dei dati, il furto delle credenziali, il controllo da remoto e molto altro.

I criminali sfruttano l’infrastruttura delle istituzioni finanziarie già infette per effettuare nuovi attacchi. Inviano messaggi di posta elettronica che risultano arrivare da impiegati reali con una richiesta di apertura di un conto bancario diretti a nuove vittime.

Una volta ottenuto l’accesso all’interno della rete i criminali cominciano ad esaminarla. Il gruppo criminale Silence è in grado di monitorare le attività della propria vittima, effettuare diversi screenshot dello schermo, fornire video in tempo reale di tutte le attività, e altro. Tutte queste funzionalità hanno un solo scopo: conoscere l’attività quotidiana della vittima e ottenere informazioni utili per riuscire a sottrarre il denaro delle vittime. Questo processo e questo stile rispecchiano fortemente le tecniche di Carbanak. Questi i consigli di Kaspersky Lab per proteggersi:

- Utilizzare una soluzione specializzata contro le minacce avanzate, come Kaspersky Anti Targeted Attack Platform, in grado di rilevare tutti i tipi di anomalie e di esaminare i file sospetti ad un livello più profondo.

- Eliminare del tutto i “buchi” alla sicurezza, inclusi quelli che implicano configurazioni di sistema improprie o errori nelle applicazioni proprietarie. I servizi di Kaspersky Penetration Testing and Application Security Assessment forniscono non solo i dati sulle vulnerabilità rilevate, ma anche consigli su come risolvere il problema.

- Configurare regole rigorose per l’elaborazione delle e-mail e abilitare soluzioni di sicurezza con funzionalità dedicate a phishing, attacchi dannosi e spam. Come ad esempio quelle anti-phishing e di filtraggio degli attacchi supportate da cloud incluse all’interno di Kaspersky Endpoint Security e le soluzioni di sicurezza mirate per la protezione delle e-mail.

Sergey Lozhkin, security expert, Kaspersky Lab

Il Silence Trojan è un nuovo esempio di cybercriminali che spostano la propria attenzione e i propri attacchi dagli utenti finali alle banche. Si tratta di una tendenza in crescita, e saranno sempre di più le cyber rapine professionali e specializzate in stile APT che emergeranno e avranno successo. La cosa più preoccupante è che, a causa del loro modo di agire nell’ombra, questi attacchi possono avere successo a prescindere dalle peculiarità dell’architettura di sicurezza di ciascuna banca.