Capsule è una piattaforma particolarmente evoluta. Per comprendere le peculiarità e il posizionamento di questo pacchetto abbiamo intervistato David Gubiani, Technical Manager Check Point Software Italia.

– Check Point Capsule si propone come soluzione per la sicurezza dei dispositivi aziendali/personali in ottica BYOD, come azienda, qual è la vostra percezione relativa alla tendenza Bring Your Own Device?

Mentre negli anni passati il BYOD era qualcosa di cui si parlava molto, ma nella realtà si adottava ancora piuttosto raramente, oggi riceviamo sempre più spesso richieste da parte di client clienti che adottano totalmente o parzialmente questo paradigma. Check Point si concentra sulla protezione ed integrità dei dati, indipendentemente dal tipo di device che viene utilizzato. Nella nostra visione, il fatto che un device sia aziendale o privato non sposta il problema: l’obiettivo è e rimane quello di proteggere i dati aziendali ovunque essi siano.

– Considerando i dati della vostro “2014 Mobile Security Report” e i pericoli derivanti dall’uso inadeguato dei device da parte dei dipendenti, prevedete corsi o seminari presso le aziende per far comprendere il funzionamento di Capsule? Se sì, di che tipo, che modalità?

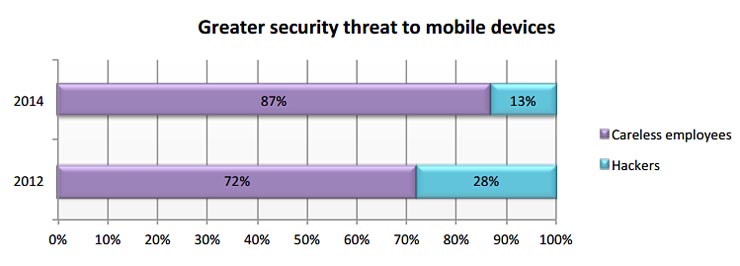

I dati in verità non fanno altro che confermare qualcosa che noi di Check Point affermiamo da sempre, ovvero che spesso e volentieri è il singolo utente l’anello debole di una catena di sicurezza. Per questo motivo, la formazione degli utenti è fondamentale. Noi effettuiamo training su tutte le nostre tecnologie da sempre, sotto le più svariate forme: sia seminari brevi sia corsi approfonditi. Nella maggior parte dei casi, questi corsi sono gratuiti. In particolare, abbiamo una pianificazione regolare di training chiamati Technical Days: si tratta di sessioni di una giornata intera, dedicati ogni volta a singoli aspetti tecnologici, e gratuiti sia per clienti che per partner Check Point.

– Come si posiziona Capsule all’interno dell’offerta Check Point?

Capsule è una nuova linea di soluzioni che complementa l’attuale offerta. Possiamo definirla una “bolla applicativa sicura”, che permette di operare in sicurezza su un dispositivo mobile perché separa a livello logico i dati e le applicazioni aziendali da quelli personali. Ai dati ed alle applicazioni aziendali vengono associate caratteristiche di sicurezza tali da renderli protetti da possibili accessi non autorizzati.

– Quali saranno le policy di distribuzione di Capsule?

La soluzione è disponibile presso tutti i nostri partner di canale. Come per tutti i nostri prodotti i costi dipendono dalle modalità di licenza e dalle necessità del cliente.

– Come si realizza a livello tecnico/pratico l’estensione delle policy aziendali su device mobile tramite Capsule?

La soluzione è perfettamente integrabile nella suite di management Smart Dashboard di Check Point, attraverso la quale si possono gestire tutti i vari aspetti. Oltre a ciò, Capsule Cloud può essere gestite via web da una console cloud in totale autonomia rispetto all’infrastruttura aziendale.

– Come avviene la cifratura dei dati?

Check Point Capsule utilizza AES come algoritmo di cifratura sia per la Capsule Workspace sia per la cifratura dei documenti nella soluzione Capsule Docs. La Workspace è cifrata tramite chiave simmetrica. La soluzione Capsule Docs utilizza chiavi asimmetriche per la cifratura dei documenti. Per la distribuzione delle chiave di cifratura tra i vari utenti, la soluzione Capsule Docs utilizza un meccanismo automatizzato che segue il funzionamento di una infrastruttura PKI (un server centralizzata che distribuisce le chiave). Le chiavi distribuite sono anche esse cifrate e protette tramite meccanismi AES. Il meccanismo AES utilizza acceleratori presenti nelle CPU dei dispositivi mobile: per questo motivo l’utente non nota nessun impatto alle prestazione del sistemi.

– Quali sono, secondo Voi, i tratti distintivi di Capsule rispetto ad altre soluzioni di crittografia e tunnelling mobile presenti sul mercato?

Premesso che Check Point si occupa solo e da sempre di sicurezza, Capsule offre feature uniche come AntiBot e IPS. Può essere gestita sia via Cloud che attraverso soluzioni di taglio enterprise, eventualmente già presenti in azienda, ottimizzando così il ritorno degli investimenti. Mette al sicuro tramite encryption i documenti aziendali ovunque essi risiedano, ed estende le policy aziendali ai dispositivi mobile. Caratteristica fondamentale, comune peraltro all’intera offerta Check Point, è che non si tratta di una soluzione a se stante, ma si integra alla perfezione nel nostro portfolio, mantenendo tutte le caratteristiche di gestibilità e trasparenza.