I ricercatori di Proofpoint lanciano l’allarme per una serie di campagne malware che fanno leva sull’ingegneria sociale con il risultato di infettare i computer degli utenti. Il malware infatti spinge gli utenti a copiare e incollare script PowerShell dannosi. Gli attori delle minacce, tra cui il broker di accesso iniziale TA571 e almeno un set di attività di falsi aggiornamenti, stanno utilizzando questo metodo per distribuire malware. Tra questi anche DarkGate, Matanbuchus, NetSupport e vari information stealer.

L’attacco dei cybercriminali

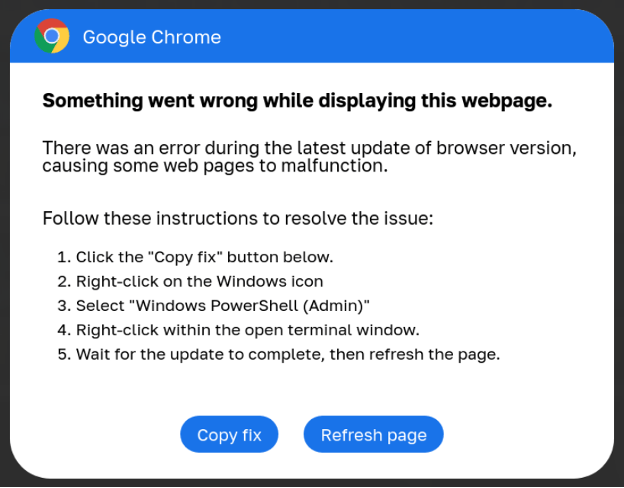

Proofpoint ha osservato per la prima volta l’uso di questa tecnica da parte di TA571 in una campagna dell’1 marzo 2024. Questa comprendeva oltre 100.000 messaggi e come obiettivo migliaia di aziende in tutto il mondo. I cybercriminali iniettano codice in alcuni siti per mostrare falsi errori di Chrome, quando l’utente vista la pagina web. Il messaggio consiglia di scaricare ed eseguire un fix per risolvere il problema. Agli utenti viene mostrato un popup di testo che suggerisce che si è verificato un errore durante il tentativo di aprire il documento o la pagina web. Quindi vengono fornite istruzioni per copiare e incollare uno script dannoso nel terminale PowerShell o nella finestra di dialogo Esegui di Windows per eseguire, infine, lo script tramite PowerShell.

L’interazione della vittima è fondamentale

La prima campagna, chiamata ClearFake, è stata scoperta a inizio aprile. Quando l’utente visitava un sito compromesso con Chrome veniva mostrato un messaggio popup. In esso si segnalava la mancanza di un certificato root necessario per la corretta visualizzazione della pagina. Se la vittima seguiva le istruzioni, veniva eseguito uno script PowerShell che, dopo vari passaggi, scaricava un archivio ZIP contenente un file .exe. Questo caricava in memoria Lumma Stealer, scaricando tre payload aggiuntivi dal server C2 (command and control).

Un malware che sfrutta l’ingegneria sociale

Nella seconda campagna, denominata ClickFix, veniva mostrato un avviso che indicava che il problema fosse causato dall’ultimo aggiornamento di Chrome. Se l’utente avesse seguito il consiglio ed eseguito lo script PowerShell, avrebbe scaricato sul computer Vidar Stealer. Pochi giorni dopo la scoperta, il dominio del payload utilizzato nel PowerShell è stato messo offline. Pertanto, nonostante l’errore sia stato visualizzato sui siti compromessi, non ha potuto portare a un’infezione.

L’importanza del fattore umano

L’ingegneria sociale dei falsi messaggi di errore è particolarmente insidiosa. Infatti si presenta come notifica autorevole proveniente dal sistema operativo, in grado di fornire sia il problema che la soluzione. Così l’utente agisce immediatamente senza considerare il rischio. La tecnica usata nelle due campagne è simile e richiede l’interazione umana. Questo sottolinea ancora una volta l’importanza di una corretta formazione alla sicurezza dei dipendenti da parte delle aziende. Sempre più spesso i cybercriminali fanno leva sul fattore umano per colpire singole persone e, tramite loro, le organizzazioni di cui fanno parte.