CrowdStrike Global Threat Report 2026 evidenzia come l’IA stia accelerando le operazioni degli attaccanti, ridisegnando tempi, modi e potenzialità delle minacce.

Il mondo opera nell’era agentica. L’intelligenza artificiale è incorporata in tutta l’impresa moderna. Gli agenti scrivono codice, analizzano dati, orchestrano flussi di lavoro, e prendere decisioni alla velocità della macchina. Anche gli avversari e i cybercriminali operano nell’era agentica. Nel 2025, gli attacchi basati su IA sono aumentati dell’89% anno su anno. Il phishing accelerato dall’IA e la ricognizione automatizzata riducono i tempi di sviluppo delle minacce, favorendo lo sviluppo di attacchi più efficaci e rapidi.

L’IA ha anche introdotto una nuova dimensione di rischio: avversari che prendono di mira proprio i sistemi IA che sostengono le aziende moderne. Poiché l’IA è integrata nello sviluppo pipeline, piattaforme SaaS e flussi di lavoro operativi, gli stessi sistemi IA sono un bersaglio.

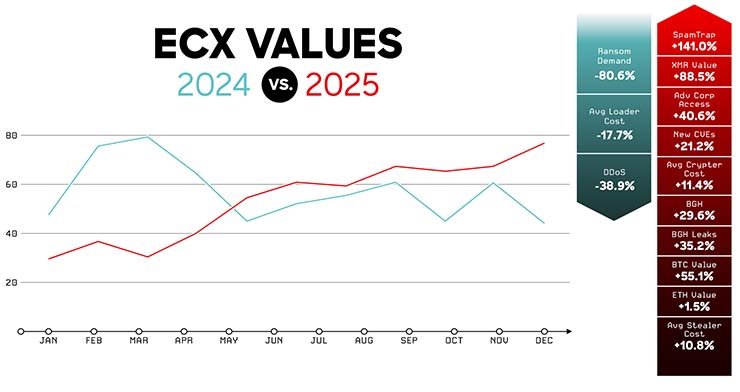

Nell’era agentica, la cybersecurity è l’infrastruttura fondamentale necessaria per proteggere l’IA stessa. I dati contenuti nel Global Threat Report di quest’anno chiariscono che la velocità è ora la caratteristica distintiva dell’intrusione. Il tempo medio di breakout di un eCrime è sceso a 29 minuti nel 2025, con un aumento del 65% in velocità rispetto all’anno precedente. La finestra per rilevare, decidere e rispondere si è drasticamente ristretta.

Gli avversari sfruttano lacune di visibilità create da controlli di sicurezza frammentati (tra identità, SaaS, cloud e dispositivi non gestiti), concatenando i percorsi di accesso per evitare endpoint ben protetti.

Le intrusioni cloud sono aumentate del 37% nel 2025 e l’abuso di account validi ha rappresentato il 35% degli incidenti cloud. Lo sfruttamento zero-day prima della divulgazione pubblica è aumentato del 42%, comprimendo il tempo tra la scoperta delle vulnerabilità e lo sfruttamento attivo.

CrowdStrike ha costruito la propria piattaforma sulla consapevolezza che i dati sono il fondamento sia dell’IA che della cybersecurity. La società elabora trilioni di eventi in tempo reale attraverso endpoint, carichi di lavoro cloud, identità e reti.

Il CrowdStrike 2026 Global Threat Report fornisce i difensori dell’intelligence necessaria a capire come gli avversari sfruttano ogni possibile falla di sicurezza.

Il crescente dominio delle intrusioni interattive

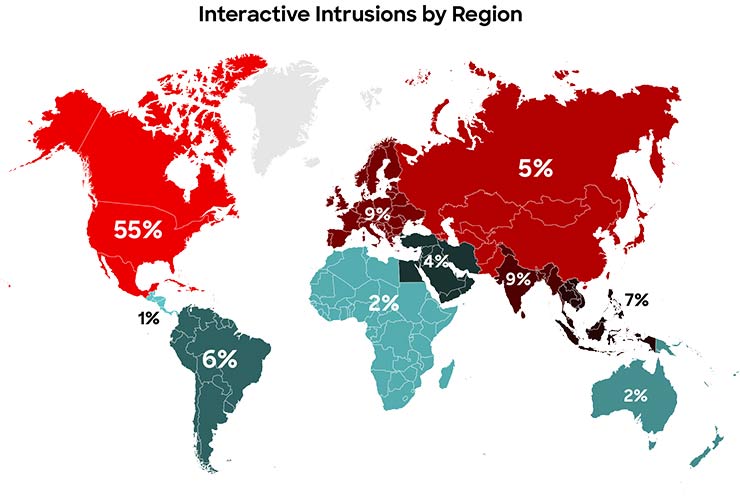

Le intrusioni interattive hanno continuato a espandersi nel 2025, poiché gli avversari hanno preferito attacchi diretti guidati da umani rispetto agli attacchi tradizionali basati su malware. In queste intrusioni, gli attori della minaccia interagiscono direttamente con gli ambienti vittime, utilizzando credenziali legittime, strumenti nativi e funzioni amministrative per muoversi lateralmente e raggiungere gli obiettivi, integrandosi nel normale comportamento degli utenti.

Questo approccio è particolarmente difficile da individuare e contenere con gli strumenti tradizionali. Operando in modi che assomigliano molto ad attività legali, gli avversari riducono la dipendenza dal malware e sfuggono a molti controlli basati su firma e preventivi. I difensori sono spesso costretti a identificare l’intento malevolo all’interno di azioni altrimenti legittime.

CrowdStrike ha osservato un aumento costante delle campagne di intrusione interattiva durante tutto l’anno. Il settore tecnologico è rimasto il più frequentemente preso di mira, riflettendo il suo ruolo centrale nei sistemi aziendali critici e nelle catene di approvvigionamento. Anche la consulenza, la manifattura, la vendita al dettaglio e altri settori ricchi di dati hanno registrato un’attività elevata.

Breakout Time: La corsa contro gli avversari

Una volta che gli avversari ottengono l’accesso iniziale, il loro prossimo obiettivo è muoversi lateralmente dal punto d’appoggio iniziale a asset di alto valore. Il periodo di breakout è diminuito costantemente negli ultimi cinque anni, con una riduzione di circa il 70% dal 2021 al 2025. Gli avversari stanno diventando molto più veloci nell’espandere la loro presenza dopo l’accesso iniziale.

Nel corso del 2025, gli attaccanti hanno preso sempre di più di mira i sistemi di IA e hanno integrato attività di ingegneria sociale e campagne IO.

CrowdStrike Intelligence ha osservato discussioni nei forum (sia da parte di utenti non criminali che criminali) su vari modelli di IA, ognuno dei quali contiene opzioni di hosting e livelli differenti di salvaguardia dei contenuti. Durante l’anno, gli utenti hanno discusso più frequentemente di modelli costruiti e ospitati commercialmente (inclusi ChatGPT, Gemini, Claude e Grok) così come del modello self-hosted DeepSeek. Gli utenti del forum hanno anche discusso su modelli ottimizzati per la criminalità informatica, come WormGPT, anche se con una frequenza significativamente inferiore.

Gli utenti del forum hanno menzionato ChatGPT il 550% più di qualsiasi altro modello. Sebbene gli utenti spesso paragonino ChatGPT ad altri modelli di IA o si riferiscano genericamente ai grandi modelli linguistici (LLM) come ChatGPT, l’elevato numero di menzioni riflette principalmente la popolarità generale del modello rispetto ad altri modelli. L’aumento delle menzioni dei modelli è dovuto principalmente a nuove versioni, ai feedback degli utenti sulle prestazioni del modello o a commenti riguardanti interruzioni del servizio. Al contrario, il maggior aumento delle menzioni di Grok nel 2025 si è verificato perché il modello forniva contenuti razzisti, antisemiti ed espliciti.

Utilizzando impropriamente questi modelli di IA, gli attori della minaccia possono potenziare le proprie capacità e adottare tecniche oltre le loro aree di competenza esistenti, permettendo loro di condurre una gamma più ampia di operazioni cibernetiche dannose.

Minacce potenziate dall’IA e Ingegneria sociale

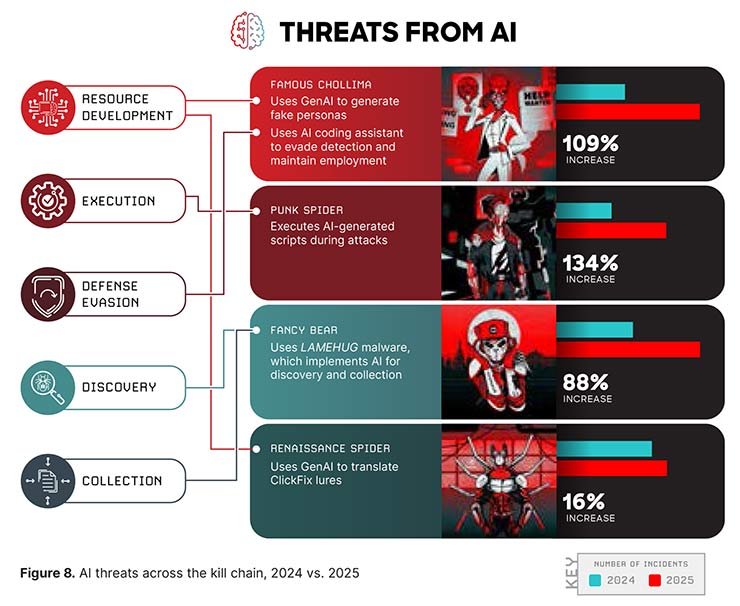

Durante il 2025, i cyber attaccanti hanno integrato l’IA in molteplici fasi operative per accelerare e ottimizzare le proprie tecniche. Sebbene l’uso efficace richieda tipicamente competenza tecnica e la competenza per identificare errori nei risultati generati dall’IA, i criminali hanno dimostrato una crescente padronanza con gli strumenti di IA.

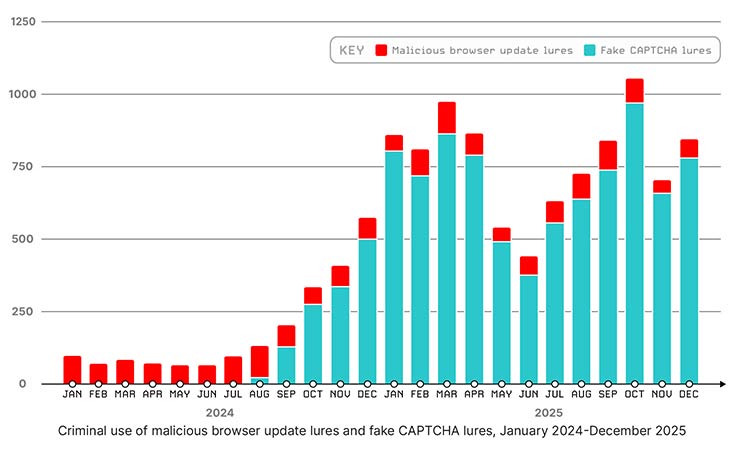

Gli attori della scene stanno inoltre usando l’intelligenza artificiale per aumentare la credibilità e l’efficacia delle operazioni di ingegneria sociale. Molteplici strumenti legati all’IA hanno assistito gli attaccanti nello sviluppo, nell’organizzazione e nella diffusione delle operazioni di phishing. Questi strumenti permettono di pianificare e accelerare operazioni di ricognizione, creare messaggi di phishing convincenti e landing page, condurre attività di spam e aggirare le tutele limitate degli strumenti di IA per produrre contenuti illeciti.

Minaccia ai sistemi di IA

Da aprile 2025, numerosi cybercriminali hanno abusato della fiducia degli utenti nelle piattaforme di sviluppo IA per sfruttare una vulnerabilità di injection di codice (CVE-2025-3248) che ha influenzato Langflow (una piattaforma low-code progettata per costruire agenti e flussi di lavoro IA) per stabilire persistenza, accedere alle credenziali e distribuire malware, incluso ransomware.

Nel terzo trimestre, hanno pubblicato un server MCP malevolo chiamato postmark-mcp, che si spacciava per un server MCP legittimo gestito da Postmark. Sebbene la versione legittima permetta agli agenti IA di interagire con l’API Postmark per servizi e-mail e statistiche, la versione dannosa ha modificato questo server per inoltrare le e-mail degli utenti a un indirizzo controllato da soggetti criminali.

Gli LLM sono progettati con salvaguardie per prevenire l’uso malevolo, ma tali salvaguardie possono essere compromesse. L’iniezione prompt avviene quando avversari manipolano sistemi abilitati dall’IA creando input che influenzano il comportamento del modello in modi non intenzionali. Il rischio deriva dall’abuso da parte degli attaccanti nel modo in cui i sistemi IA elaborano le istruzioni, non dall’IA che agisce in modo malizioso da sola. Una tecnica correlata, nota come jailbreak, tenta di sovrascrivere i vincoli del modello e forzare la generazione di contenuti o azioni che il modello normalmente limiterebbe.

La comunità hacker ha iniziato a sperimentare con l’iniezione immediata per interferire con i flussi di lavoro di sicurezza abilitati dall’IA. In un caso segnalato, gli avversari hanno inserito contenuti di prompt nascosti all’interno di un’e-mail di phishing per confondere o disturbare il triage delle e-mail basato sull’IA, aumentando la probabilità che il messaggio sfuggisse al rilevamento.

Gli avversari sovvertono la fiducia nelle piattaforme e nei servizi cloud

Nel corso del 2025 si sono evolute tecniche di targeting cloud, sovvertendo con successo meccanismi di accesso per ottenere la persistenza, capacità di movimento laterale e favorire l’esfiltrazione dei dati.

Un aumento del 37% delle intrusioni cloud dimostra un netto interesse da parte degli attaccanti.

In molti casi sono state usate tecniche di ingegneria sociale per compromettere gli account delle vittime, anche attraverso pagine di phishing “attaccanti-nel-mezzo” (AiTM) per consentire la raccolta delle credenziali e per accedere ai servizi SaaS.

Conclusioni

Nel panorama dello sfruttamento delle vulnerabilità, gli attori in gioco continueranno a sfruttare le loro capacità di evasione e utilizzano exploit zero-day per bypassare i controlli di sicurezza. La prevalenza degli avversari che mirano al cloud sarà probabilmente in aumento nel 2026.

Man mano che queste minacce complesse continuano a evolversi durante tutto l’anno, CrowdStrike continuerà a identificare, tracciare e bloccare le campagne malevole, fornendo alle organizzazioni l’intelligenza e le capacità necessarie per difendersi da un panorama avversario sempre più sofisticato e persistente.