Per conoscere strumenti e tattiche usate dagli hacker attualmente e nel prossimo futuro, gli esperti di Barracuda hanno analizzato sei applicazioni malevole dell’AI nelle mani degli hacker. I rischi collegati alla crescente efficacia e diffusione delle minacce informatiche, nonché alla maggiore accuratezza con cui queste vengono congegnate, sono molteplici. Spaziano dall’ingente impatto economico che possono avere sulle aziende (in media, 5,34 milioni di dollari all’anno stando ai risultati dell’ultima ricerca commissionata da Barracuda) a eventuali interruzioni prolungate e gravi danni reputazionali.

Minacce automatizzate e potenziate

Un’altra fonte di preoccupazione risiede nelle potenziali applicazioni malevole dell’intelligenza artificiale. Questo può permettere agli attacchi di apprendere dalle difese in cui si imbattono e adattarsi di conseguenza, aumentandone così la pericolosità. Timori che si aggravano alla luce di un altro dato emerso nella ricerca. Ovvero che solo il 39% delle aziende intervistate ritiene che la propria infrastruttura di sicurezza sia adeguatamente preparata a rispondere alle minacce automatizzate e potenziate grazie all’intelligenza artificiale.

Barracuda svela le 6 applicazioni malevole

Oltre a individuare le eventuali falle o mancanze delle soluzioni di sicurezza adottate e porvi rimedio per aumentare il livello di impenetrabilità delle proprie soluzioni di protezione, diventa quindi fondamentale conoscere i nuovi strumenti e le tattiche di cui gli hacker possono servirsi al giorno d’oggi e nel prossimo futuro. Questa dunque l’analisi delle sei applicazioni malevole dell’AI nelle mani degli hacker.

- .Creazione di e-mail fraudolente più convincenti. La principale applicazione dell’AI negli attacchi di phishing, spear phishing e Business Email Compromise (BEC) consiste nell’imitazione di modelli comunicativi. Questo serve per la creazione automatizzata di messaggi ancor più precisi, verosimili e personalizzati. Tale tecnologia, infatti, favorisce un maggior livello di contestualizzazione linguistica, culturale e anche settoriale. Rendendo così l’individuazione delle e-mail fraudolente ancora più difficile da parte delle misure di sicurezza tradizionali.

- Generazione di codice malevolo e adattivo. L’avvento di strumenti malevoli basati su AI come WormGPT e EvilGPT ha permesso ai criminali di automatizzare la ricerca delle vulnerabilità delle vittime. Con un conseguente aumento potenziale degli attacchi zero-day. L’intelligenza artificiale, inoltre, potrebbe consentire di creare malware adattivi (costituiti da codice malevolo in grado di modificare il proprio comportamento per eludere il rilevamento). Oppure di payload dinamici con virus polimorfi, oltre a facilitare l’offuscamento dei contenuti per aggirare gli strumenti di analisi statica.

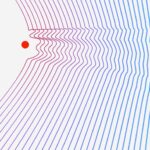

- Costruzione di botnet più grandi per attacchi DDoS. Le maggiori capacità di coordinamento e automazione delle reti di bot supportate dall’AI potrebbero amplificare il potenziale di massicci attacchi DDoS. Tali botnet possono evitare sistematicamente gli strumenti CAPTCHA e i meccanismi di proof of work. Oltre a evolversi per evitare gli algoritmi tradizionali che si basano su serie storiche di dati per identificare i bot.

Barracuda svela le 6 applicazioni malevole di AI nelle mani degli hacker

- Produzione di deepfake. I deepfake, ovvero video e audio falsi generati grazie all’intelligenza artificiale a partire da contenuti reali, si stanno imponendo sempre più come potenti strumenti di impersonificazione. Chiunque abbia accesso a filmati e registrazioni audio, infatti, può utilizzare strumenti basati su AI per creare imitazioni estremamente realistiche e inserirle nei messaggi di phishing per ingannare i destinatari. Ad esempio, le falsificazioni vocali potrebbero simulare personaggi famosi e influenti per diffondere truffe o innescare campagne di disinformazione.

- Furto di credenziali e tentativi di accesso automatizzati su larga scala. Molti attacchi informatici partono dal furto delle credenziali che consentono agli aggressori di accedere a un account e/o a una rete. Gli strumenti di AI possono aiutare a raggiungere questo obiettivo in diversi modi. Ad esempio, creando pagine di login false che assomigliano a siti web legittimi per raggirare gli utenti. Oppure incrementando la quantità dei tentativi di credential stuffing, che testano a ritmi elevatissimi grandi volumi di combinazioni di password e nomi utente. Combinazioni ottenute tramite la violazione dei dati per ottenere l’accesso agli account personali.

Risultati imprevedibili e pericolosi

- Manipolazione dei modelli di addestramento AI. I modelli di intelligenza artificiale utilizzati per le applicazioni prevedono l’utilizzo di un’ampia serie di dati per l’addestramento o l’aggiornamento dei modelli. Se la sicurezza dei dati viene violata e gli hacker riescono a manipolarli e inquinarli, i sistemi basati su tali input grazie all’AI rischiano di fornire risultati imprevedibili e pericolosi. Soprattutto per le organizzazioni che si affidano all’intelligenza artificiale per supportare i processi automatizzati. Ad esempio quelli riguardanti elementi IoT interconnessi come segnali stradali e meccanismi di controllo dei flussi.