Proofpoint segnala il gruppo malware TA402 che colpisce in particolare le entità governative in Medio Oriente e Nord Africa tramite il nuovo downloader ad accesso iniziale IronWind. Tra luglio e ottobre 2023, infatti i ricercatori Proofpoint hanno osservato TA402 (noto anche come Molerats, Gaza Cybergang, Frankenstein, WIRTE), storicamente attivo nell’interesse dei territori palestinesi, utilizzare una catena di infezione complessa per colpire i governi del Medio Oriente tramite IronWind. Il downloader era seguito da ulteriori fasi che consistevano nel download di shellcode.

Un malware multifunzionale

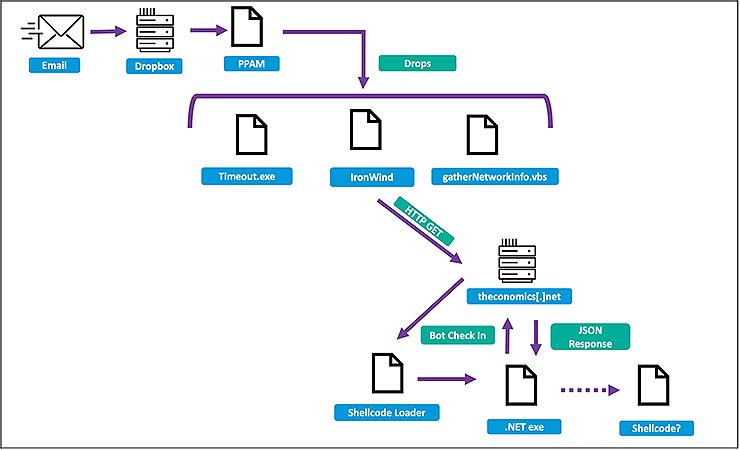

In questo arco di tempo TA402 ha utilizzato tre varianti di questa catena di infezione: link dropbox, allegati di file XLL e RAR. Ognuna di esse conduce costantemente al download di una DLL contenente il malware multifunzionale. In queste campagne, TA402 ha anche abbandonato l’uso di servizi cloud come Dropbox API, che i ricercatori di Proofpoint hanno osservato nelle attività del 2021 e 2022. Questo per utilizzare infrastrutture controllate dall’attore per la comunicazione C2.

Il malware TA402

Questo attore si è sempre impegnato in attività estremamente mirate, rivolgendo ogni singola campagna a meno di cinque organizzazioni. Ha inoltre mantenuto una forte attenzione per gli enti governativi con sede in Medio Oriente e Nord Africa. A fine ottobre 2023, i ricercatori Proofpoint non hanno osservato alcun cambiamento negli obiettivi di TA402, né alcuna indicazione di un mandato modificato nonostante l’attuale conflitto nell’area. Resta la possibilità che questo attore orienti in modo diverso le proprie risorse in base all’evolversi degli eventi.

Attività di spionaggio IT sofisticato

Joshua Miller, Senior Theat Researcher di Proofpoint

Quando si parla di cybercriminali allineati agli Stati, Corea del Nord, Russia, Cina e Iran sono generalmente tra i protagonisti. Tuttavia, TA402 si è sempre dimostrato un attore dal comportamento interessante, in grado di effettuare attività di spionaggio informatico altamente sofisticato, con particolare attenzione alla raccolta di informazioni.Il conflitto in corso in Medio Oriente non sembra aver ostacolato le sue operazioni. Visto che continua ad aggiornarsi e utilizzare nuovi e ingegnosi metodi di trasmissione per eludere gli sforzi di rilevamento. Con catene di infezione complesse e creando nuovo malware per attaccare i propri obiettivi, TA402 continua a impegnarsi in attività estremamente mirate con attenzione alle entità governative con sede in Medio Oriente e Nord Africa.

Il malware TA402 è in azione e colpisce il Medio Oriente

In base al monitoraggio di Proofpoint, TA402 rimane persistente e conferma il suo approccio innovativo. L’uso costante di geofencing e di documenti esca continua a favorire i suoi sforzi di eludere il rilevamento. TA402 è focalizzato sulla raccolta di informazioni con un interesse specifico per le entità governative del Medio Oriente e del Nord Africa. Tuttavia il gruppo potrebbe trovarsi a dover adattare obiettivi o esche di social engineering in reazione al conflitto in corso tra Israele e Hamas.