Mark Guntrip, Director of Product Marketing in Proofpoint, afferma che, secondo studi FBI, la perdita finanziaria globale causata da frodi ammonta a 12,5 mld USD.

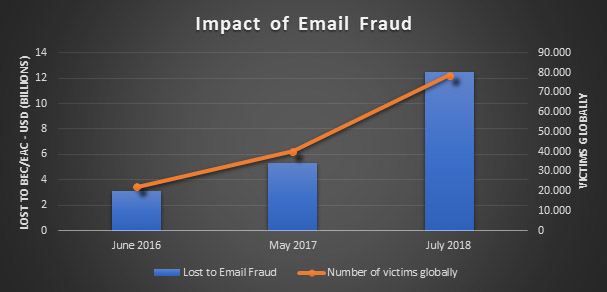

Gli attacchi malware ricevono l’attenzione dei media perché spesso avvengono su larga scala, le frodi via email altamente targettizzate, che invece spesso passano sotto silenzio, hanno causato alle aziende perdite per miliardi di dollari ogni anno. In base all’ultimo report stilato dall’FBI, le perdite causate dalla compromissione della posta elettronica aziendale (BEC) e dell’autenticazione delle email (EAC) hanno raggiunto i 12,5 miliardi di dollari in tutto il mondo.

Questi nuovi dati confermano una recente ricerca di Proofpoint in cui si evidenzia che oltre il 90% delle aziende è stato colpito da frodi via email nei primi tre mesi del 2018, con un incremento del numero totale degli attacchi del 103% anno su anno. Questi numeri sono significativi, ma è importante ricordare che ogni anno sono molti i cyberattacchi che non vengono segnalati dalle organizzazioni colpite.

Il report più recente dell’FBI evidenzia un incremento significativo delle perdite economiche da maggio 2017, quando solo le perdite associate alla compromissione delle email aziendali (BEC) hanno raggiunto la cifra di 5,3 miliardi di dollari tra ottobre 2013 e dicembre 2016. A maggio di quest’anno, l’Internet Crime Report dell’FBI ha indicato più di 675 milioni di dollari di perdite nel 2017.

Le email restano uno dei principali vettori di attacco per BEC/EAC in quanto più efficaci e semplici da utilizzare rispetto alla violazione targettizzata di un’infrastruttura aziendale. Sfruttando i canali di comunicazione email con messaggi di ingegneria sociale altamente personalizzati, è possibile fingersi un impiegato o un partner affidabile.

Le aziende stanno subendo attacchi EAC in cui i cybercriminali si spacciano per le loro vittime in modo ancora più convincente, loggandosi con le loro credenziali rubate grazie ad attività di phishing e inviando email da un account legittimo e fidato.

Abbiamo individuato di recente l’attività di cybercriminali che compromettono la posta aziendale con attacchi massicci per impossessarsi delle credenziali di Microsoft Office 365 degli utenti, per poi accedervi in modo fraudolento. Con questo metodo, gli hacker spesso ottengono accesso agli account anche se l’azienda ha implementato sistemi di autenticazione singola o multi-fattore.

Riutilizzo delle credenziali, attacchi aggressivi e malware che rubano i dati di login sono tutte mosse del cybercrimine legato all’EAC, attività che mette a dura prova anche la miglior soluzione di sicurezza: è difficile rilevare un messaggio legittimo ricevuto da una risorsa interna che non contenga malware.

L’FBI attribuisce queste nuove perdite agli autori di attacchi BEC che colpiscono il settore del real estate, per procedere con il furto del denaro utilizzato per acquistare nuove proprietà. Sono stati colpiti azionisti, studi legali, agenti immobiliari, compratori e venditori. Date le grandi somme di denaro in gioco quando si acquista una casa, potrebbe essere una grande vittoria per i cybercriminali.

Stiamo lavorando per risolvere questo problema, mettendo in campo differenti attività, quali:

– Identificare e bloccare le email fraudolente in entrata che arrivano da una fonte interna;

– Impedire l’invio di email che utilizzano il dominio aziendale da parte di mittenti non autorizzati a destinatari esterni, come partner e clienti;

– Analizzare tutte le email interne per rimuovere contenuti che potrebbero provenire da account compromessi come spam e malware;

– Analizzare l’attività di accesso degli account per poter rilevare una compromissione in corso;

– Esaminare gli accessi degli account per identificare comportamenti sospetti o inaspettati.