Secondo Ivan Straniero, Regional Manager di Arbor Networks, i benefici del cloud si sono concretizzati ma questa piattaforma non è la soluzione a tutte le tipologie di attacco DDoS.

È difficile trascorrere una giornata senza sentire o leggere la parola “cloud”. Ovviamente nulla che abbia attinenza con le nuvole meteorologiche ma con termini come “iCloud”, ”eCloud” “myCloud” o meglio ancora “il Cloud”. Senza dubbio i benefici promessi dal cloud computing si sono concretizzati, e quando si parla di difese DDoS il cloud gioca un ruolo assolutamente essenziale. Gli attacchi DDoS ricadono generalmente in una delle seguenti tre categorie:

Attacchi DDoS volumetrici – Questo genere di attacco tenta di consumare la banda disponibile all’interno della rete o del servizio colpiti, o tra questi e il resto di Internet.

Attacchi DDoS a esaurimento di stato TCP – Questo tipo di attacco DDoS tenta di consumare le tabelle dello stato di connessione presenti all’interno di molti componenti infrastrutturali come load balancer, firewall e gli stessi server applicativi.

Attacchi DDoS diretti contro il layer applicativo – Questi attacchi sono lenti e poco appariscenti: possono rivelarsi molto efficaci anche a fronte di un’unica macchina attaccante che generi un volume ridotto di traffico, caratteristiche che li rendono assai difficili da rilevare e mitigare.

Secondo l’undicesima edizione dell’Arbor Worldwide Infrastructure Security Report:

• Il più grande attacco osservato è stato pari a 500 Gbps.

• Quasi un quarto degli intervistati ha registrato attacchi con picchi superiori ai 100 Gbps.

• Oltre metà delle aziende e degli enti pubblici intervistati ha subìto attacchi che hanno completamente saturato la connettività Internet disponibile.

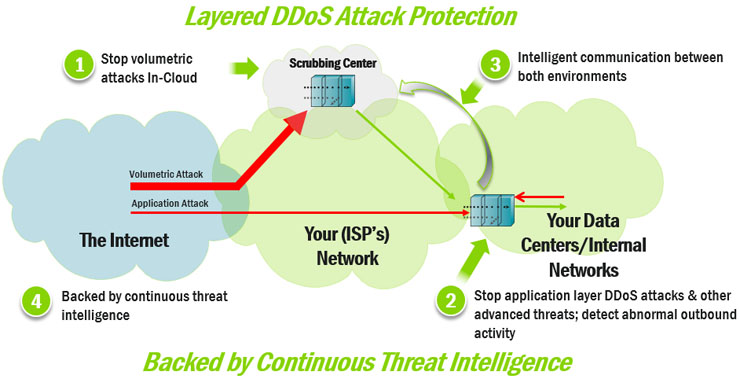

Guardando a queste statistiche (in particolare all’ultima voce) dal punto di vista di un’azienda, è ovvio che l’unico modo per fermare attacchi tanto grossi è quello di cercare aiuto nel cloud. In altre parole, ISP e MSSP giocano un ruolo chiave nel fermare questi attacchi semplicemente perché una volta che essi raggiungono i sistemi dell’azienda è ormai troppo tardi: le interfacce del router esposte a Internet o le risorse per la protezione on-premises vengono sopraffatte.

Ma il cloud non risolve tutte le tipologie di attacco DDoS. Sempre secondo l’11’ edizione del Worldwide Infrastructure Security Report:

• Il 56% degli intervistati ha registrato attacchi multi-vettore (combinazione di attacchi volumetrici, a esaurimento dello stato TCP e diretti contro il layer applicativo) scatenati simultaneamente contro infrastrutture, applicazioni e servizi: questo valore è aumentato rispetto al 42% dell’anno precedente.

• Tra il 93% di intervistati che hanno subìto attacchi DDoS diretti contro il layer applicativo, il servizio più comunemente bersagliato è diventato DNS (anziché HTTP come nelle passate edizioni del report).

Quando si tratta di fermare gli attacchi diretti contro il layer applicativo, le best practice in vigore raccomandano l’attivazione di meccanismi di protezione on-premise. Il motivo è molto semplice: molti di questi attacchi riescono infatti a filtrare sotto il radar della protezione in-cloud dei provider dal momento che le tecniche di difesa e mitigazione di questi ultimi sono progettate per bloccare i grandi attacchi volumetrici.

La protezione on-premise è ideata per essere complementare a quella in-cloud. A una tale combinazione ci si riferisce spesso col termine di approccio ibrido o stratificato alla protezione DDoS: un approccio considerato best practice da numerosi esperti e osservatori del settore.

Nel considerare la propria protezione DDoS non bisogna fermarsi a pensare che le tecniche basate su cloud siano l’unica soluzione possibile. A causa della natura dinamica multi-vettoriale dei moderni attacchi DDoS, un approccio ibrido sostenuto da una threat intelligence costantemente aggiornata è ciò che offre la protezione più completa possibile.